Geschäftserfolg mit gefälschten Dokumenten: Der Einfluss und die Risiken im Business

In der heutigen globalen Wirtschaftswelt sind Sicherheit, Vertrauen und Reputation essenzielle Aspekte für Unternehmen aller Größenordnungen. Dennoch existiert ein dunkler Schattenbereich, in dem fälschliche Dokumente eine Rolle spielen — sei es in Form von Fake Documents oder anderen manipulativen Strategien. Dieser Artikel beleuchtet die vielfältigen Aspekte rund um den Einsatz gefälschter Dokumente im Geschäftsbereich, den Einfluss des Themas hacking email und die Risiken sowie Legalitäten, die damit verbunden sind.

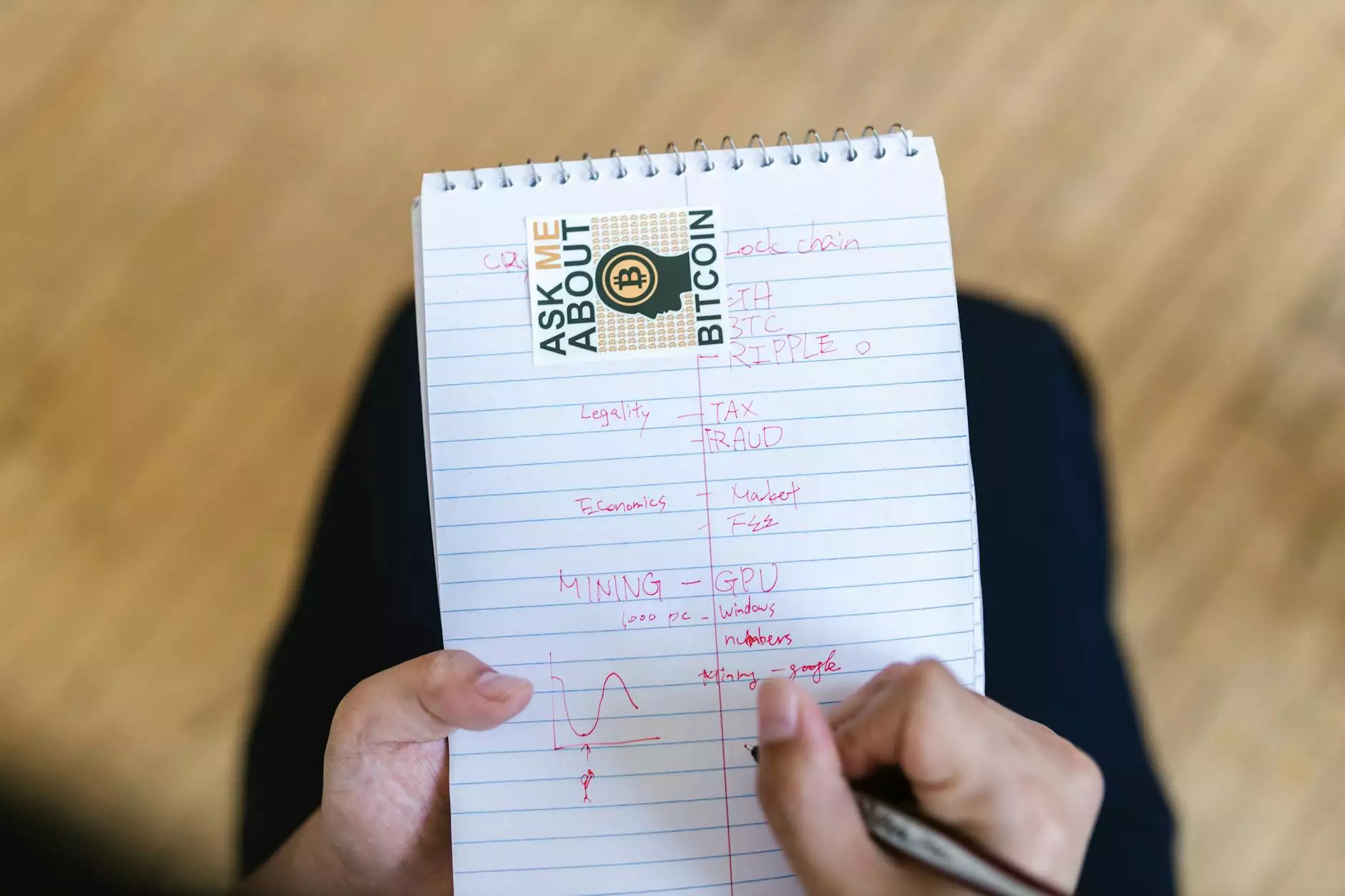

Die Bedeutung gefälschter Dokumente im modernen Geschäftsleben

Gefälschte Dokumente werden in verschiedenen Szenarien eingesetzt, sowohl im positiven als auch im negativen Kontext. Sie können dazu dienen, Geschäftsmöglichkeiten zu erschließen, Bürokratie zu umgehen oder strukturelle Herausforderungen zu bewältigen. Allerdings bergen sie eine Vielzahl rechtlicher und ethischer Probleme.

Was sind gefälschte Dokumente (Fake Documents)?

- Fälschungen von offiziellen Papieren: Pässe, Ausweise, Führerscheine, Zeugnisse

- Manipulation von Geschäftsdokumenten: Verträge, Rechnungen, Zertifikate

- Simulierte digitale Dokumente: E-Mails, Anmeldeformulare, digitale Signaturen

Der Einfluss von hacking email im Zusammenhang mit gefälschten Dokumenten

Die Verbindung zwischen hacking email und gefälschten Dokumenten ist zunehmend komplex. Cyberkriminelle nutzen gehackte E-Mail-Konten, um gefälschte Kommunikation zu etablieren, Vertraulichkeit zu manipulieren oder Betrugsmaschen durchzuführen. Dabei spielt die Manipulation von E-Mail-Konten eine zentrale Rolle:

Warum ist hacking email für Betrüger so wertvoll?

- Zertifizierung der Kommunikation: Durch gehackte E-Mail-Adressen erhöhen sie die Glaubwürdigkeit betrügerischer Nachrichten

- Verbreitung gefälschter Dokumente: E-Mails sind das primäre Medium, um gefälschte Dokumente zu versenden

- Access und Kontrolle: Zugriff auf interne E-Mail-Kommunikation ermöglicht gezielte Manipulationen

Wie beeinflusst hacking email die Geschäftsprozesse?

Unternehmen sehen sich mit erheblichen Risiken konfrontiert, wenn ihre E-Mail-Konten kompromittiert werden. Dazu gehören:

- Verlust vertraulicher Daten: Geschäftsinformationen, strategische Pläne, Kundendaten

- Reputationsverlust: Vertrauen der Kunden und Partner kann irreparabel beschädigt werden

- Rechtliche Konsequenzen: Datenschutzverletzungen, Betrugsanklagen und Schadensersatzforderungen

Die Risiken gefälschter Dokumente im Business

Obwohl gefälschte Dokumente kurzfristig Vorteile bringen können, sind die langfristigen Risiken erheblich:

Rechtliche Konsequenzen

Der Einsatz von fälschlichen Dokumenten ist in den meisten Ländern strafbar. Verstöße gegen Urheberrechte, betrügerische Absichten und Täuschungshandlungen können zu Freiheitsstrafen, hohen Geldbußen und einer irreparablen Schädigung des Firmenimages führen.

Vertrauensverlust bei Partnern und Kunden

Sobald Zweifel an der Authentizität von Dokumenten aufkommen, leidet die Glaubwürdigkeit eines Unternehmens massiv. Geschäftspartner, Kunden und Investoren werden vorsichtiger, was langfristig den Erfolg einschränkt.

Operationelle Risiken und finanzielle Verluste

Manipulierte Dokumente können zu Irreführung bei Verträgen, Steuerhinterziehung oder anderen betrügerischen Aktivitäten führen, die erhebliche finanzielle Verluste nach sich ziehen. Zusätzlich entstehen Kosten durch gerichtliche Verfahren, Reputationsmanagement und Sicherheitsmaßnahmen.

Strategien und Methoden im Zusammenhang mit fake documents und hacking email

Cyberkriminelle setzen eine Vielzahl fortschrittlicher Methoden ein, um gefälschte Dokumente zu erstellen und E-Mail-Systeme anzugreifen:

Techniken zur Erstellung gefälschter Dokumente

- High-Quality-Designs: Nutzung professioneller Software zur Nachbildung

- Digitale Signaturen: Manipulation, um Echtheit zu simulieren

- Manipulationssoftware: Photoshop, PDF-Editoren, spezielle Generatoren

Methoden des hacking email

- Phishing: Täuschende E-Mails, die auf vertrauliche Daten abzielen

- Malware-Infektionen: Schadsoftware, die Zugriff auf E-Mail-Konten ermöglicht

- Social Engineering: Menschen zu manipulieren, um Zugangsdaten zu erhalten

Verteidigungsmaßnahmen gegen hacking email und Fälschungsversuche

Proaktive Sicherheitsstrategien sind essenziell, um im digitalen Zeitalter gegen Cyberangriffe und Dokumentenbetrug gewappnet zu sein:

Technische Schutzmaßnahmen

- Starke Passwortpolitik: Komplexe Passwörter und Multi-Faktor-Authentifizierung

- E-Mail-Verek️rfizierungs-Tools: Einsatz von DKIM, DMARC und SPF

- Security-Software: Anti-Malware, Firewall, Intrusion Detection Systemen

Organisationale Maßnahmen

- Schulungen: Sensibilisierung der Mitarbeiter für Phishing und Social Engineering

- Regelmäßige Sicherheitsüberprüfungen: Audits und Penetrationstests

- Klare Richtlinien: Für Umgang mit E-Mails und vertraulichen Dokumenten

Legalität und Ethische Aspekte: Was ist erlaubt und was nicht?

Der Einsatz von gefälschten Dokumenten und die Manipulation der digitalen Kommunikation bewegen sich in einem rechtlich äußerst fragilen Bereich:

Legalität gefälschter Dokumente

In den meisten Rechtssystemen gilt die Herstellung, Verbreitung oder Verwendung fälschlicher Dokumente als Straftat. Dies umfasst Betrug, Urkundenfälschung und Missbrauch von Identitäten.

Ethische Überlegungen im Business

Unabhängig von der Legalität haben Unternehmen eine Verantwortung gegenüber Kunden und Partnern. Ehrlichkeit und Transparenz sind Grundwerte, die bei geschäftlichen Entscheidungen unerlässlich sind.

Fazit: Der Balanceakt zwischen Innovation und Sicherheit

Während gefälschte Dokumente im geschäftlichen Umfeld kurzfristig strategische Vorteile bieten können, überwiegen die Risiken und potenziellen Konsequenzen deutlich. Besonders im Zusammenhang mit Themen wie hacking email zeigt sich, wie verwoben digitale Sicherheitsaspekte mit der Integrität von Dokumenten sind.

Unternehmen sollten verstärkt in Sicherheitsmaßnahmen investieren, digitale Kompetenzen ausbauen und ethische Standards wahren, um langfristigen Erfolg sicherzustellen. Die digitale Transformation bringt enorme Chancen, aber auch Herausforderungen mit sich, die nur durch fundiertes Wissen und konsequentes Sicherheitsmanagement gemeistert werden können.